Accsessの[Self-hosted]型は公開DNSサーバに登録したWEBサーバのセキュリティ対策に利用されます。

公開DNSサーバへのWebサーバ登録方法には下記の2つがあります。

①公開DNSサーバにA/AAAAレコードでWebサーバと接続したもの

②トンネル経由のCNAMEレコードで公開DNSサーバと接続したもの

A/AAAAで公開したWebサーバの危険性

この接続はサーバのIPアドレスを定義しているので下記の危険性があります。

■https://URL/wp-admin/ ※WordPressの管理者モードのアクセス

■https://URL/wp-login.php ※WordPressの管理者モードにPHP指定で入るアクセス

■https://URL/wp-json/xxx ※WordPress REST APIによるアクセス

■https://URL/phpmyadmin/ ※WEBフォルダにあるphpMyAdminがアクセスされる

そこで上記をAccessのSelf-hostedを利用して守ります。

トンネル経由で公開したWebサーバの危険性

このWebサーバはフォルダ名を指定して公開しているのでphpMyAdminにはアクセスできません。

よって危険性は下記だけです。

■https://URL/wp-admin/ ※WordPressの管理者モードのアクセス

■https://URL/wp-login.php ※WordPressの管理者モードにPHP指定で入るアクセス

■https://URL/wp-json/xxx ※WordPress REST APIによるアクセス

そこで上記をAccessのSelf-hostedを利用して守ります。

ここではトンネル経由で公開したWebサーバのセキュリティ対策を行います。

1.WordPressの管理者モードを守る方法

1.Self-hostedの入力画面を呼び出す。

ゼロトラストの[Access → Applications]を実行し[+ Add an application]ボタンを挿入します。

表示された画面から下図の[Self-hosted]を選択します。

2.Self-hosted入力項目

①Application Configuration欄

下記の情報を入力します。

・Application Name:ポリシ一覧や認証画面に表示される名称を指定します。

例)Oldies管理者

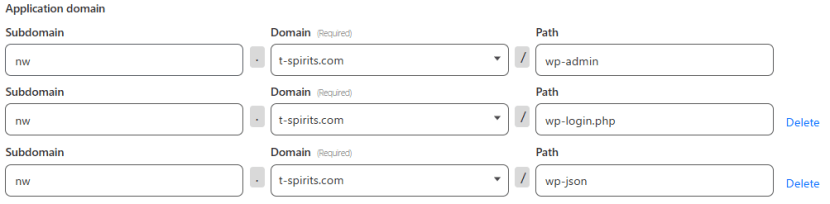

・Application domain:プロテクトするURLを入力します。

例えばこのサイトは下記を設定しています。

[nw.t-spirits.com/wp-admin]

[nw.t-spirits.com/wp-login.php]

[nw.t-spirits.com/wp-json]

②Application Appearance欄

アプリランチャにこのアプリを載せるか否かを指定する所です。

普通はアプリランチャには載せない場合は下記SWをOFFにします。

![]()

③Tags欄

アプリランチャに載せるアプリケーションを整理する為のタグです。

④Block pages欄

認証に失敗した時に表示される画面を指定します。

・Cloudflare default:デフォルトのブロック画面が表示されます。

・Redirect URL:こちらを選択しhtmlで作成したブロックメッセージのURLを指定します。

⑤Identity providers欄

認証に何を使うか?の設定をします。

現在はGoogle認証しか定義してないのでこれが表示されます。

⑥WARP authentication identity欄

WARP接続されているユーザの場合にWARPのIDを使って認証するか?を指定します。

この機能は安定していないのでOFFで利用する事をお勧めします。

[Next]ボタンを挿入し、次のページに行きます。

⑦Add an applicationの設定

ここでどの様なメンバに権限を与えるのか?の設定を行います。

■Policy name:ポリシーに名前を付けます。例)管理者

Assign a group

権限を付与するグループを選択します。

■利用者グループは[Zero Trustの利用者を限定する]で設定したグループです。

[Next]ボタンを挿入し、次のページに行きます。

⑧最後のページはキャッシュとクッキの設定です。

デフォルトではHTTP保存です。

これで良いと思いますが、変更する場合はこちらを見てから設定して下さい。

[Add Aplication]ボタンを挿入すると下図の様なアプリケーションが作成されます。

以上でこのサイトのアクセスは下記の様になります。

・[https://nw.t-spirits.com/]は、誰でもがアクセスできます。

・[https://nw.t-spirits.com/wp-admin or wp-json]は、認証画面が表示され、この中で許可されたユーザしかアクセスできなくなります。